Comment préparer l'intégration de Amazon EC2 sur GravityZone à l'aide de différents comptes

Bitdefender Security for AWS est une solution de sécurité conçue pour les infrastructures cloud, qui intègre la Control Center Cloud de GravityZone. Solution complète, Bitdefender Security for AWS protège les instances Amazon EC2 utilisant les systèmes d'exploitation Windows et Linux.

Si vous devez vous abonner à Bitdefender Security for AWS depuis la boutique en ligne Amazon Web Services Marketplace, consultez cet article de la base de connaissances.

Cet article vous explique comment ajouter votre compte Amazon Web Services à Control Center de GravityZone en utilisant un rôle couvrant plusieurs comptes.

Présentation

Les administrateurs de GravityZone peuvent intégrer Amazon EC2 à Control Center en utilisant un rôle couvrant plusieurs comptes et relié à un utilisateur IAM (Identity and Access Managament). Pour en savoir plus sur l'IAM, consultez cet article de la base de connaissances fourni par Amazon Web Services.

L'intégration de Amazon EC2 dans GravityZone nécessite les éléments de sécurité suivants :

- ID compte – l'identifiant unique du compte AWS de Bitdefender. Cet identifiant est nécessaire pour que votre utilisateur IAM puisse créer le rôle spécifique GravityZone permettant l'accès à différents comptes.

- ID externe – un identifiant unique lié à votre entreprise GravityZone, utilisé pour des raisons de sécurité et nécessaire pour créer le rôle spécifique GravityZone permettant l'accès à différents comptes.

- ARN (Amazon Resource Name) – un identifiant unique pour les ressources AWS, associé à un rôle lié à votre compte utilisateur AWS.

| Note:

Il est recommandé de préparer l'intégration Amazon à l'aide d'un compte utilisateur IAM créé spécialement à cet effet. L'utilisateur IAM doit bénéficier d'une autorisation IAMFullAccess pour pouvoir créer le rôle nécessaire à l'intégration de AWS dans GravityZone. |

Configuration nécessaire

Avant de commencer à configurer l'intégration de AWS :

- Assurez-vous que vous avez à portée de main les identifiants du compte utilisateur AWS.

- Ouvrez la console AWS et la Control Center GravityZone en même temps, dans deux onglets de votre navigateur. Vous devrez agir simultanément sur les deux consoles pour bien intégrer AWS.

Avant de commencer, modifiez le délai avant déconnexion dans Control Center > Mon Compte. Faites-le passer de 15 minutes à au moins une heure. Si votre session expire, vous devrez recommencer le processus d'intégration depuis le début.

Intégrer Amazon Web Services dans GravityZone

- Connectez-vous à la Control Center en utilisant vos identifiants GravityZone.

- Dans le coin supérieur droit de la console, cliquez sur Intégrations.

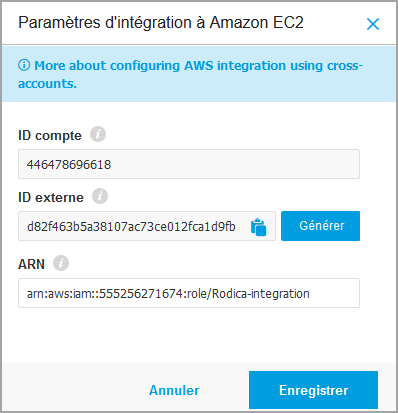

- Si vous ne voyez pas d'intégration active, cliquez sur Ajouter > Ajouter l'intégration Amazon EC2. La fenêtre Paramètres de l'intégration Amazon EC2 s'ouvre.

- Sous ID externe, cliquez sur le bouton Générer.

- Ouvrez un nouvel onglet sur votre navigateur et connectez-vous sur la console AWS.

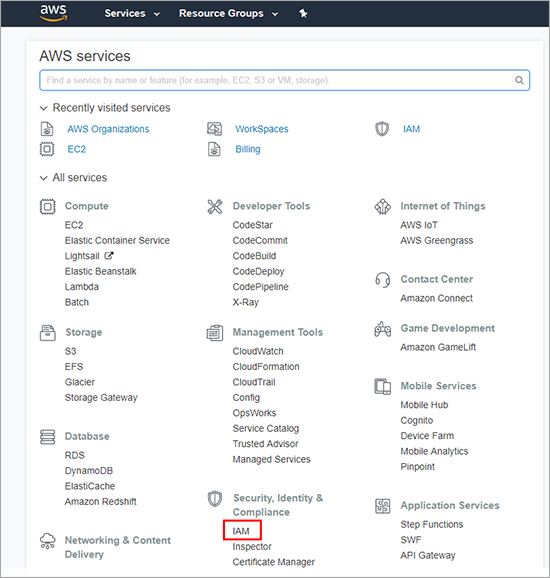

- En haut de la console AWS, cliquez sur Services puis sur Security, Identity and Compliance > IAM.

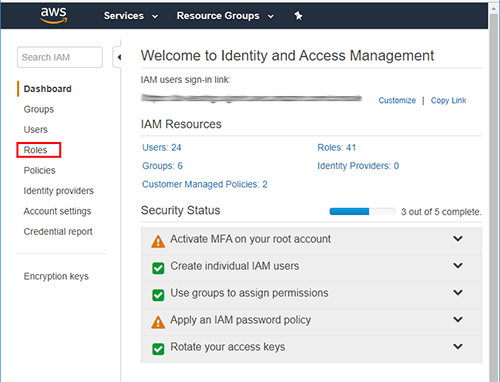

- Dans le menu se trouvant à gauche, sélectionnez Roles. Une nouvelle page s'affiche.

- Cliquez sur le bouton Create role.

.png)

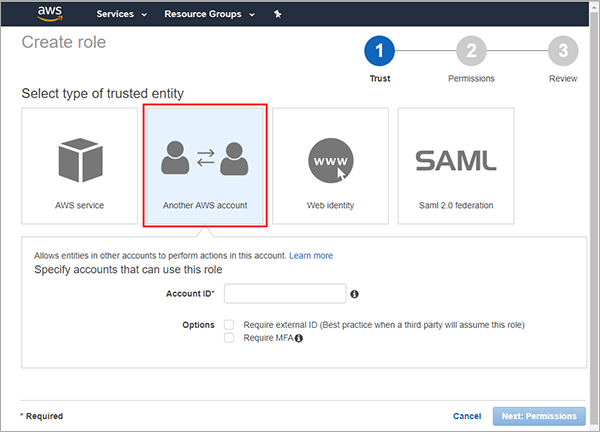

- Sélectionnez Another AWS account.

- Passez sur la Control Center et copiez l'ID compte qui se trouve dans la fenêtre Paramètres de l'intégration Amazon EC2.

- Retournez sur la console AWS et collez l'identifiant dans le champ Account ID.

- Sélectionnez Require external ID (Best practice when a third party will assume this role).

- Passez sur la Control Center et copiez l'Identifiant externe qui se trouve dans la fenêtre Paramètres de l'intégration Amazon EC2. Vous pouvez procéder de deux manières :

- Sélectionnez l'identifiant puis appuyez sur les touches CTRL + C.

- Cliquez sur l'icône Copier dans le presse-papier visible à la fin de l'identifiant.

- Retournez sur la console AWS et collez l'identifiant dans le champ External ID.

- Cliquez sur Next: Permissions.

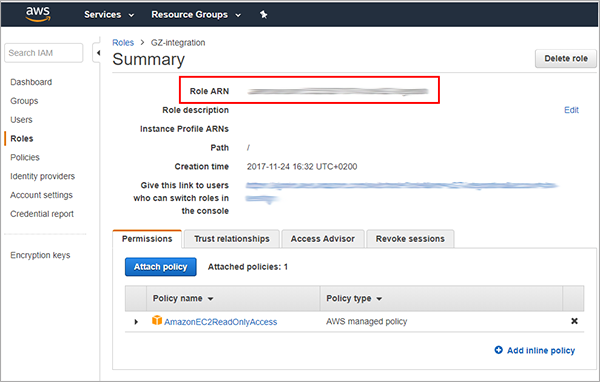

- Cochez l'autorisation AmazonEC2ReadOnlyAccess puis cliquez sur Next: Review.

- Sur la nouvelle page qui s'affiche, entrez un nom et une description dans les champs requis.

- Cliquez sur Create Role. Une liste de tous les rôles existants apparaît. Attendez environ une minute pour que les modifications soient appliquées à toutes les régions AWS.

- Cliquez sur le nom de votre rôle pour afficher les détails.

- Copiez l'ARN.

- Repassez sur l'onglet Control Center et copiez l'ARN dans le champ dédié.

- Cliquez sur Enregistrer.

GravityZone va importer les instances Amazon EC2 dans Réseau. Elles seront triées par région et par zone de disponibilité.

La Control Center se synchronise automatiquement avec l'inventaire Amazon EC2 toutes les 15 minutes. Vous pouvez également effectuer la synchronisation manuellement avec l'inventaire Amazon à l'aide du bouton Synchroniser avec Amazon EC2 situé en haut de la page Réseau.

GravityZone Control Center also synchronizes with AWS console each time you click Save in the Amazon EC2 Integration Settings window.

Installer la protection

Pour protéger vos instances Amazon EC2, vous devez installer l'agent Bitdefender Endpoint Security Tools dessus. Lors de l'installation d'un agent, vous devez assigner un Serveur de sécurité. GravityZone dispose de Serveurs de sécurité répartis dans plusieurs régions AWS. Sélectionnez le Serveur de sécurité de la même région que votre instance.

Pour plus d'informations sur l'installation des agents de sécurité, consultez le Guide d'installation GravityZone.

Remarques utiles

Après avoir préparé l'intégration, vous devez prendre en compte certains points qui vous éviteront des problèmes par la suite.

Modifier l'identifiant externe pour l'intégration de Amazon EC2

En cas de besoin, vous pouvez générer à tout moment depuis la Control Center l'ID externe pour l'intégration de Amazon EC2. Cette action invalide l'ID externe utilisé jusqu'à présent, de même que l'intégration. Pour restaurer l'intégration, vous devez mettre à jour votre rôle dans la console AWS à l'aide du nouvel ID externe.

Voici comment modifier l'ID externe :

- Cliquez sur Intégrations.

- Cliquez sur l'intégration Amazon EC2 existante. La fenêtre Paramètres de l'intégration Amazon EC2 s'ouvre.

- Cliquez sur Générer. Une alerte vous informe que le nouvel identifiant externe va invalider celui utilisé actuellement. L'intégration en cours sera également invalidée jusqu'à ce que vous mettiez votre rôle à jour à l'aide de l'ID externe.

- Cliquez sur Confirmer.

- Copiez le nouvel ID externe.

- Connectez-vous sur la console AWS dans un nouvel onglet.

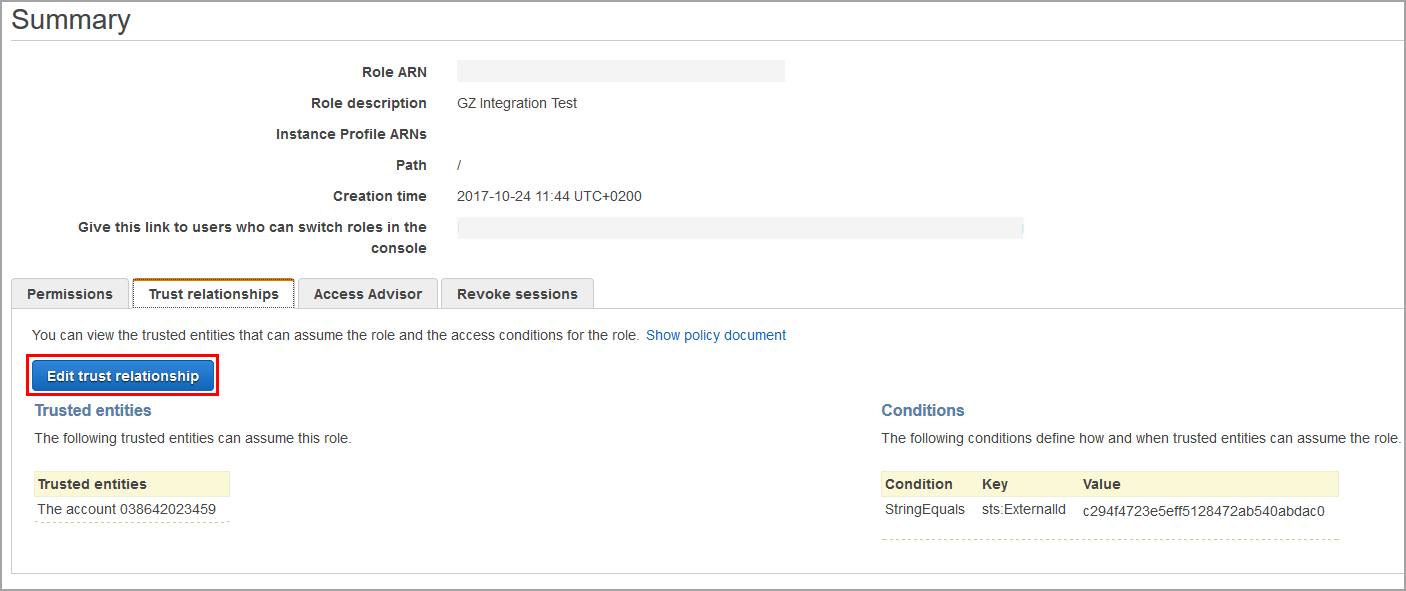

- Cliquez sur Services > IAM > Roles et sélectionnez votre rôle.

- Allez dans Summary > Trust Relationship puis cliquez sur Edit trust relationship.

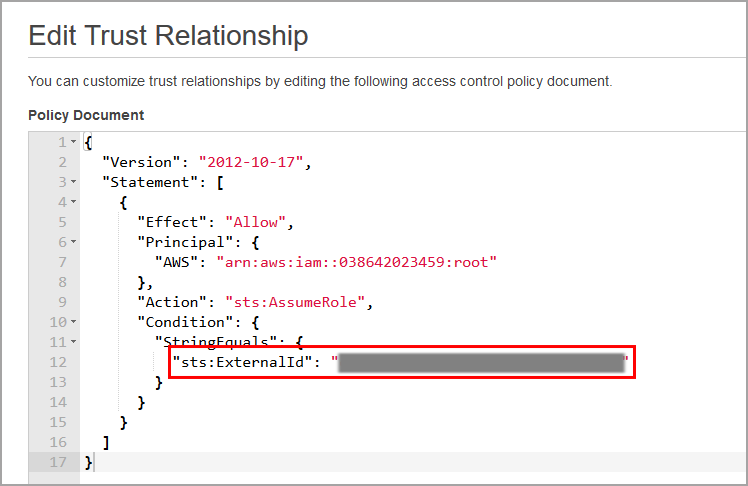

- Entrez le nouvel identifiant externe dans le champ

sts:ExternalIDfield.

- Cliquez sur Update Trust Policy.

- Repassez sur la fenêtre Paramètres de l'intégration Amazon EC2 sur la Control Center GravityZone. Le temps nécessaire à la prise en compte des changements sur AWS peut varier. Attendez environ une minute, puis cliquez sur Enregistrer.

Messages d’erreur

Divers messages d'erreur vous informent des problèmes rencontrés pendant l'intégration de Amazon EC2 :

- Impossible d'enregistrer les modifications. L'identifiant externe fourni est incorrect, ou le rôle AWS ne s'est pas encore propagé à toutes les régions.

Cette erreur apparaît lorsque vous cliquez sur Enregistrer dans la fenêtre Paramètres de l'intégration Amazon EC2 dans les cas suivants :

- La politique Amazon EC2 pour votre rôle ne s'est propagée à aucune région AWS. Attendez quelques secondes puis cliquez à nouveau sur Enregistrer.

- Vous avez saisi un identifiant externe incorrect lors de la création ou de la mise à jour de votre rôle dans la console AWS.

- La politique Amazon EC2 n'a pas été appliquée à toutes les régions. Veuillez attendre quelques secondes et réessayer.

Cette erreur apparaît lorsque vous cliquez sur Enregistrer dans la fenêtre Paramètres de l'intégration Amazon EC2 et que la politique Amazon EC2 se propage dans certaines régions AWS seulement. Attendez encore un peu avant de cliquer à nouveau sur Enregistrer.

- Non autorisé à réaliser cette opération. Vérifiez que la politique AmazonEC2ReadOnlyAccess est attachée à l'utilisateur/au rôle.

Cette erreur apparaît lorsque vous cliquez sur Enregistrer dans la fenêtre Paramètres de l'intégration Amazon EC2, si la politique AmazonEC2ReadOnly n'est pas attachée au rôle. Pour résoudre ce problème, connectez-vous sur la console AWS. Allez dans Roles > [votre rôle] > Permissions > Attach policy et sélectionnez la politique manquante.

- ARN invalide pour le rôle indiqué.

Cette erreur apparaît lorsque vous cliquez sur Enregistrer dans la fenêtre Paramètres de l'intégration Amazon EC2, si vous avez fourni un ARN invalide. Vérifiez l'ARN puis cliquez à nouveau sur Enregistrer.

- Erreur de communication inconnue.

Cette erreur apparaît lorsqu'une erreur de communication survient quand vous cliquez sur Enregistrer dans la fenêtre Paramètres de l'intégration Amazon EC2. Attendez quelques secondes puis cliquez à nouveau sur Enregistrer.

- Identifiants utilisateur Amazon invalides.

Vous recevez cette notification par e-mail quand :

- La politiques d'intégration de la console AWS (AmazonEC2ReadOnlyAccess) a été détachée de votre rôle IAM.

- Vous avez généré un nouvel ID externe sans modifier votre rôle IAM, ou l'identifiant externe de votre rôle ne correspond pas à celui figurant dans la Control Center GravityZone.

- Votre rôle IAM a été supprimé de AWS pour une intégration Amazon EC2 existante.

Ce message d'erreur est envoyé une fois par jour, après:

- Synchronisation manuelle, lorsque vous avez cliqué sur le bouton Synchroniser avec Amazon EC2 dans Control Center > Réseau.

- Synchronisation automatique de GravityZone avec AWS, a chaque 15 minutes.

Removing Integration

If you do not want to manage the security of your Amazon EC2 instances with Bitdefender anymore, you can delete the integration from Control Center. For details, refer to this KB article.

Australia:

(+61) 1300 888 829, (+61) 385 956 732

Australia:

(+61) 1300 888 829, (+61) 385 956 732 Canada:

(+1) 647 977 5827, (+1) 647 367 1846

Canada:

(+1) 647 977 5827, (+1) 647 367 1846  Deutschland:

(+49) 2304 9993004

Deutschland:

(+49) 2304 9993004  España:

(+34) 937 370 223

España:

(+34) 937 370 223

France:

+33(0)184070660

France:

+33(0)184070660  New

Zealand: (+64) 0800 451 786

New

Zealand: (+64) 0800 451 786  Osterreich:

(+49) 2304 9993004

Osterreich:

(+49) 2304 9993004  România:

(+40) 21 264 1777, (+40) 374 303 077

România:

(+40) 21 264 1777, (+40) 374 303 077  Schweiz:

(+49) 2304 9993004

Schweiz:

(+49) 2304 9993004  United

States: (+1) 954 414 9621, (+1) 954

281 4669

United

States: (+1) 954 414 9621, (+1) 954

281 4669  United

Kingdom: (+44) 2036 080 456, (+44) 2080 991 687

United

Kingdom: (+44) 2036 080 456, (+44) 2080 991 687  WorldWide: (+40) 31 620 4235,

(+40) 374 303 035

WorldWide: (+40) 31 620 4235,

(+40) 374 303 035