PUA est l'acronyme de "Potentially Unwanted Application" (Application potentiellement indésirable), tandis que PUP est l'acronyme de "Potentially Unwanted Program" (Programme potentiellement indésirable).

Qu'est-ce qu'un PUA (Application potentiellement indésirable) ou PUP (Programme potentiellement indésirable) ?

Les deux termes sont utilisés pour décrire une vaste catégorie de logiciels inutiles qui collectent des données qu'ils ne devraient pas, abusent des autorisations pour générer des revenus publicitaires ou incitent les utilisateurs à effectuer des paiements exagérés, pour ne citer que quelques exemples. Les applications potentiellement indésirables (PUA) et les programmes potentiellement indésirables (PUP) se situent à la frontière entre désagrément et logiciels malveillants. Si les PUA/PUP se contentent principalement de monopoliser les ressources du système, ils affichent souvent des publicités agressives, collectent des données sans votre consentement et peuvent même effectuer des téléchargements secondaires qui pourraient cacher de véritables cybermenaces.

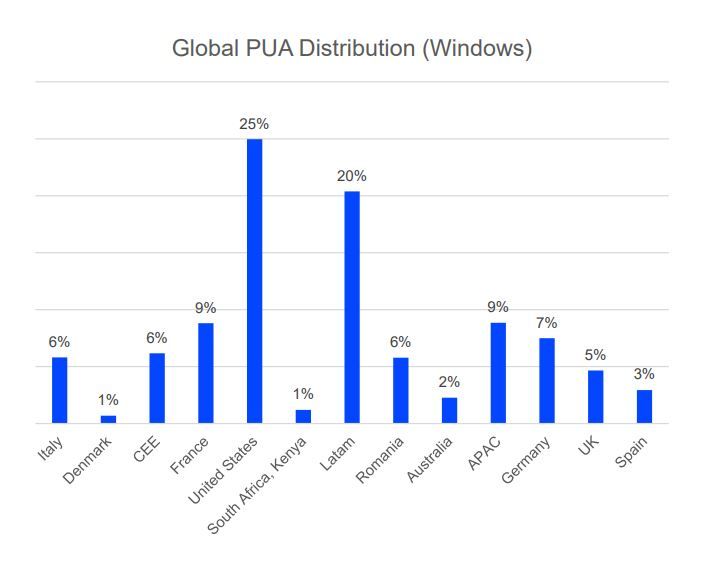

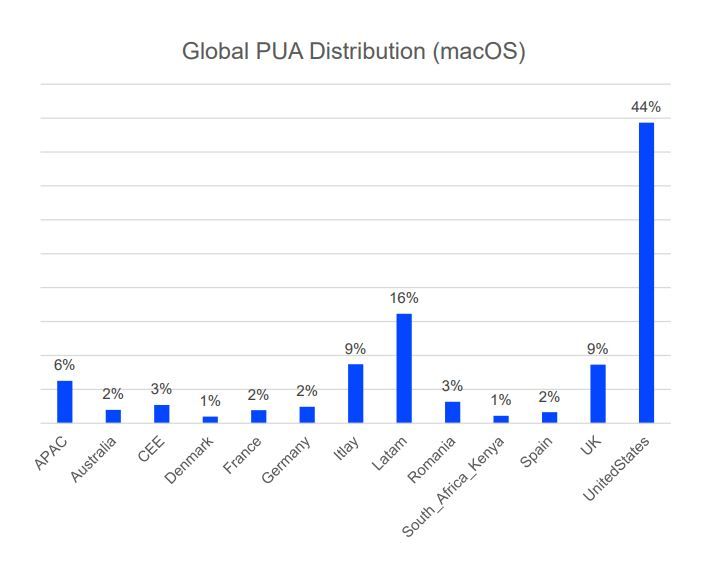

La télémétrie de Bitdefender montre que les PUA représentent environ un tiers de toutes les menaces dirigées vers les systèmes Windows et macOS. Les opérateurs de PUA ciblent de grands territoires avec des bases d'utilisateurs massives. Nos données montrent que les États-Unis et l'Amérique latine sont les régions les plus attaquées.

Distribution mondiale des PUA (Windows)

Les PUA se présentent le plus souvent sous la forme de freeware, d'applications reconditionnées, de nettoyeurs de système ou d'autres utilitaires dotés de fonctionnalités cachées comme le suivi des données et même le minage de pièces de monnaie. D'autres détournent le navigateur de l'utilisateur, modifiant ses fonctionnalités - comme le changement du moteur de recherche par défaut et l'installation de plugins - sans son consentement.

Distribution globale des PUA (macOS)

Certains des PUA les plus agressifs peuvent modifier des applications tierces, télécharger des logiciels supplémentaires en arrière-plan ou modifier les paramètres du système, ce qui peut se transformer en véritables problèmes de sécurité et de confidentialité.

Tout aussi néfastes sont les PUA de type scareware qui affichent des notifications exagérées ou bidon prétendant que le système présente des problèmes nécessitant une attention immédiate. En général, le logiciel prétend avoir une solution au problème, mais cette solution se trouve derrière un mur payant. En réalité, le logiciel ne dispose pas du code nécessaire pour effectuer les prétendues corrections. De plus, le problème qu'il prétend que votre ordinateur présente n'est probablement même pas réel.

D'autres PUA affichent des publicités excessives, provoquant une expérience globalement ennuyeuse. Ces applications qui impliquent une mauvaise expérience utilisateur sont généralement présentes dans l'écosystème Android, mais on en trouve également beaucoup dans l'App Store d'Apple.

Les PUA groupés avec des logiciels gratuits sont également courants. Ils installent d'autres applications et plugins dont l'utilisateur ne veut peut-être pas. Ces PUA sont également considérés comme assez dangereux, car ils ne révèlent pas leur but réel ou leur comportement au départ, ce qui signifie qu'ils peuvent aussi collecter secrètement des données et les envoyer à un serveur inconnu. Un autre signe que vous avez affaire à un PUA typique est l'absence de moyens conventionnels pour désinstaller le logiciel.

Comment un PUA / PUP pénètre-il dans mon appareil ?

Une application potentiellement indésirable ou un programme potentiellement indésirable est généralement fourni avec un logiciel gratuit et affiche des fenêtres pop-up ou installe une barre d'outils dans le navigateur par défaut.

Certains peuvent modifier la page d'accueil ou le moteur de recherche, d'autres exécutent plusieurs processus en arrière-plan, ce qui ralentit le PC, ou affichent de nombreuses publicités. Ces programmes peuvent être installés sans votre consentement (également appelés adwares) ou seront inclus par défaut dans le kit d'installation express (ad-supported).

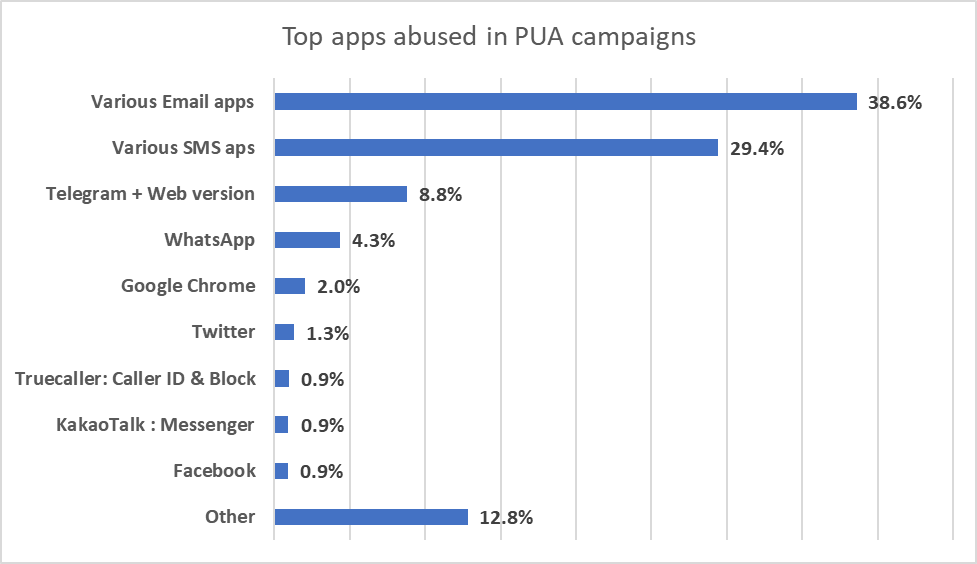

La plupart des menaces PUA se propagent par le biais d'e-mails. Il est intéressant de noter que les applications SMS restent un vecteur d'infection important, même si ce n'est pas le premier type d'application auquel on pense lorsqu'il est question de PUA ou de spam.

Principales applications utilisées dans les campagnes de PUA

Comment éviter un PUA ou un PUP ?

Il existe quelques moyens efficaces d'éviter d'installer des applications potentiellement indésirables :

- N'installez que des logiciels légitimes ou payés provenant du site officiel du fabricant.

- Lorsque vous installez un logiciel gratuit, faites attention aux étapes d'installation et évitez l'installation par défaut. Allez plutôt dans les options avancées/personnalisées, où vous pouvez opter uniquement pour le logiciel principal, évitant ainsi l'installation de bloatware et de programmes potentiellement indésirables.

- Utilisez un antivirus qui détecte les PUA et PUP et les bloque avant qu'ils ne s'installent sur votre appareil.

Comment éliminer les applications potentiellement indésirables ?

Les solutions de sécurité modernes détectent ces expériences indésirables et vous aident à éviter les applications indésirables. Bitdefender propose l'outil idéal pour cette tâche sur les plateformes de bureau et mobiles. Il suffit d'utiliser la fonction d'analyse pour vérifier la présence de logiciels malveillants sur votre appareil, y compris des PUA/PUP.

D'autre part, certains de ces programmes sont légitimes, mais leurs actions sur le système doivent être arrêtées si elles sont effectuées sans le consentement explicite de l'utilisateur. Par exemple, les enregistreurs de frappe commerciaux sont des applications légitimes installées par l'employeur pour surveiller l'activité sur les postes de travail des employés. Dans ce cas, une exclusion doit être faite et Bitdefender ignorera automatiquement l’analyse de ces fichiers/dossiers.

Si vous doutez de la légitimité du logiciel, vous pouvez nous transmettre un journal d’analyse. La détection sera étudiée par nos analystes en cybersécurité afin de déterminer s'il s'agit d'une application à faible risque ou si des mesures spécifiques doivent être prises afin de supprimer la menace de votre PC.