Les cinq principales cybermenaces sous Windows

Essai gratuit de 30 jours

De nouvelles menaces sophistiquées émergent chaque année pour cibler la vaste base des utilisateurs de Windows. Pourtant, malgré une diversité croissante de types et de souches de logiciels malveillants, certaines catégories clés restent toujours en place.

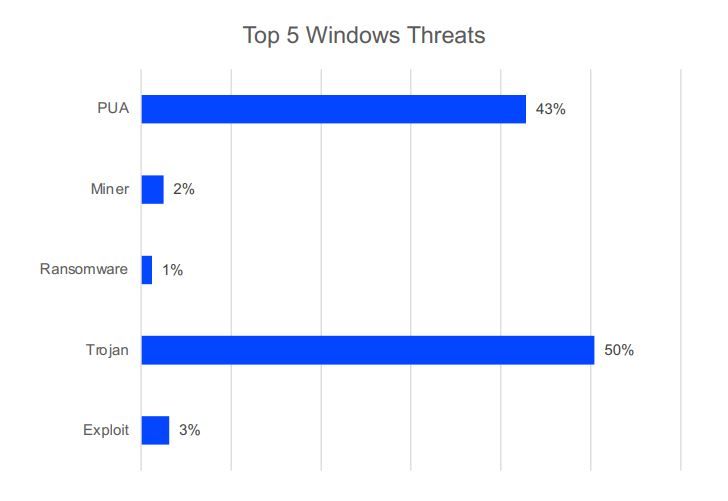

Parmi les nombreuses menaces que nous avons vues cibler les systèmes Windows en 2021, cinq suspects habituels ont relevé la tête dans notre télémétrie :

Les chevaux de Troie - conçus pour exfiltrer les données des systèmes infectés, se propager latéralement pour compromettre d'autres terminaux et/ou télécharger des logiciels malveillants supplémentaires pour étendre l'attaque

Les exploits – exploitation de vulnérabilités connues, inconnues (zero-day) ou non corrigées

Les ransomwares – volent et chiffrent des données ; exigent une rançon pour restaurer les systèmes et s'abstenir de divulguer des données

Les mineurs de cryptomonnaie - détournent furtivement la puissance du processeur pour exploiter la crypto-monnaie des cybercriminels

Les applications potentiellement indésirables (PUA) - provoquent des problèmes d'utilisation et de performances en installant des applications supplémentaires et en affichant des publicités agressives

Les chevaux de Troie

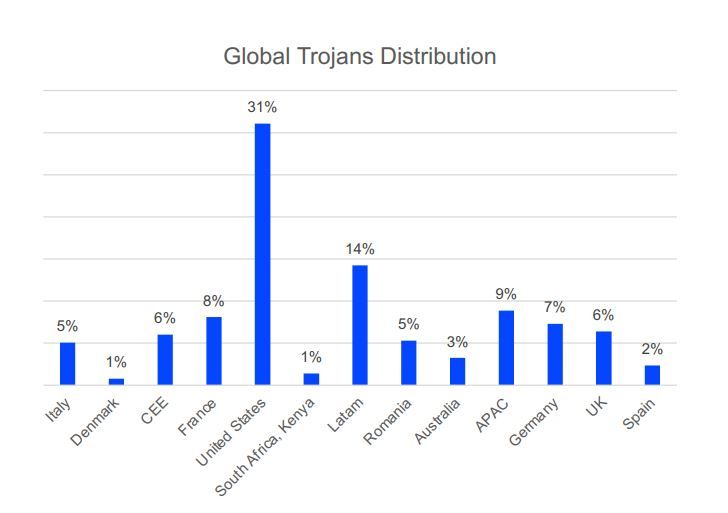

Les menaces les plus courantes détectées sur les plates-formes Windows en 2021 étaient les chevaux de Troie, avec une part de 50 %, dont des familles spécifiques comme Trickbot, Emoted, Dridex, AgentTesla et de nombreuses autres détections génériques.

Comme le montre notre rapport sur le paysage des menaces, les chevaux de Troie constituent l'essentiel du spectre des menaces, car ils sont souvent détectés dans les premières étapes d'une attaque donnée. Les chevaux de Troie sont largement utilisés pour servir des charges utiles secondaires afin d'étendre l'attaque, notamment les ransomwares, les mineurs de cryptomonnaie et les logiciels malveillants conçus pour exploiter les faiblesses non corrigées.

Les exploits

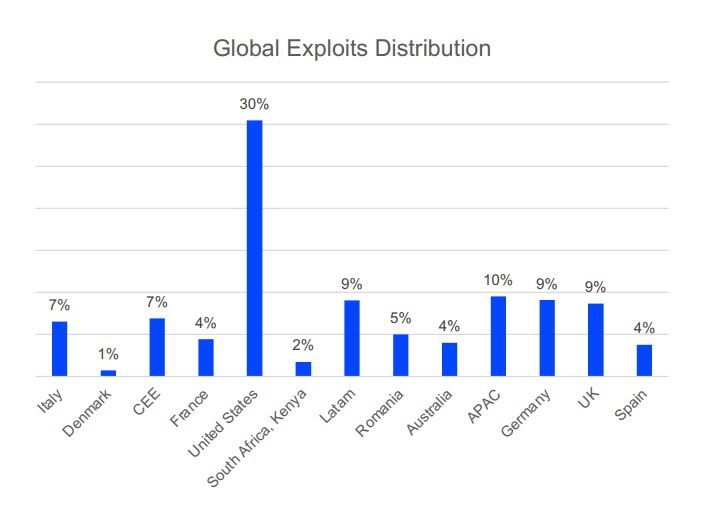

L'année 2021 a vu une répartition assez uniforme des attaques basées sur des exploits, les États-Unis enregistrant un nombre nettement plus élevé de tentatives d'attaques - comme c'est généralement le cas, année après année.

La région Asie-Pacifique (APAC) arrive en deuxième position, avec une part de 10 %, suivie de l'Amérique latine, de l'Allemagne et du Royaume-Uni avec 9 %, de la Roumanie à 5 %, de l'Europe centrale et orientale avec l'Italie à 7 %, et de la France, l'Espagne et l'Australie à 4 %. L'Afrique du Sud et le Danemark ont connu relativement peu d'attaques, mais suffisamment pour figurer sur notre liste.

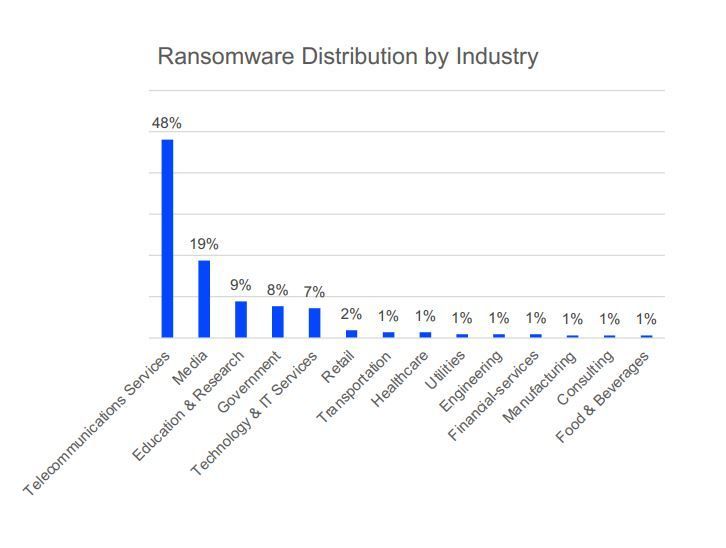

Les ransomwares

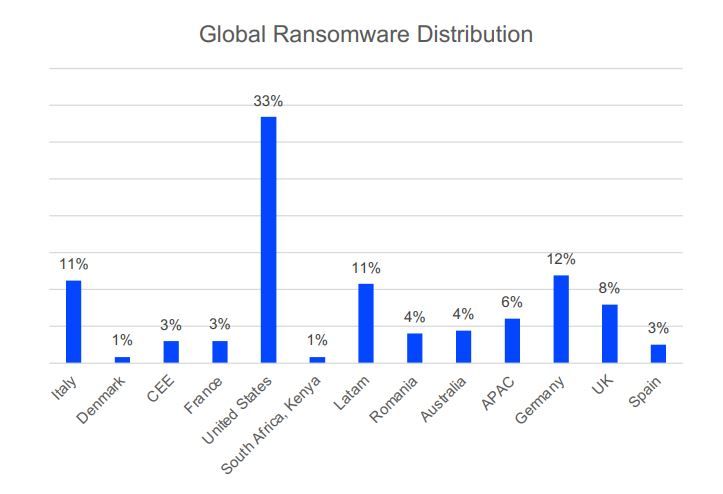

Les signalements de ransomwares (ou rançongiciels) sont généralement plus fréquents dans les zones géographiques à haut rendement, et 2021 n'a pas fait exception.

Les États-Unis arrivent en tête du peloton, avec 33 % des attaques ciblant le territoire nord-américain, suivis de l'Allemagne avec une part importante de 12 %, de l'Amérique latine et de l'Italie avec 11 %, du Royaume-Uni et de l'APAC avec respectivement 8 % et 6 %, de la Roumanie. et l'Australie avec 4 %, et l'ECO, la France et l'Espagne avec 3 %.

Les plus petits nombres racontent une histoire intéressante sur la façon dont les extorqueurs répartissent leurs efforts dans le monde, selon ce qu'ils pensent être un territoire à haut rendement ou à faible rendement. Au cours des années précédentes, les attaques de ransomwares étaient plus uniformément réparties dans le monde. Ces derniers temps, les attaques semblent se concentrer beaucoup plus sur les territoires et les industries rentables.

Le secteur de loin le plus attaqué est celui des télécoms. En 2021, les solutions Bitdefender ont bloqué 48 % des attaques mondiales de ransomwares dans le seul secteur des télécommunications. Les médias occupent la deuxième place avec un bon 19 %, suivis de l'éducation et de la recherche à 9 %, du gouvernement à 8 %, de la technologie et des services à 7 %, du commerce de détail à 2 % et de plusieurs autres secteurs verticaux, chacun avec 1 % du gâteau.

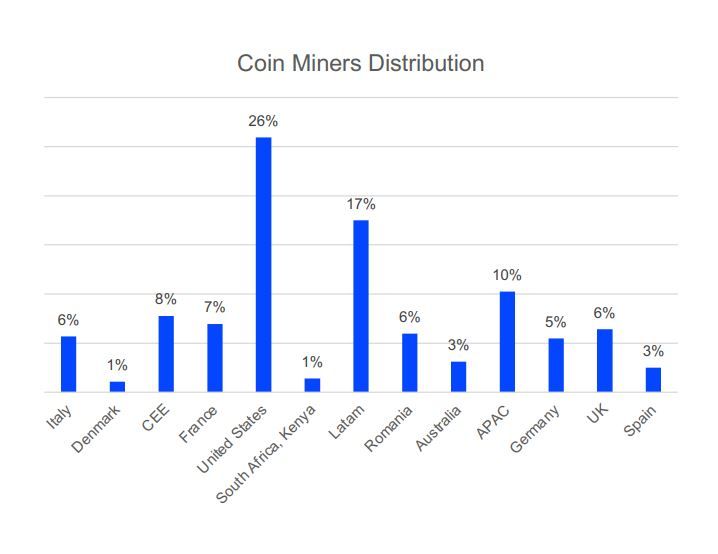

Les mineurs de cryptomonnaie

L'extraction de cryptomonnaie (majoritairement des Bitcoins) n'est pas nécessairement un danger en soi. Après tout, on pourrait s'engager dans cette activité volontairement, en tirant parti de la puissance de calcul de nos appareils pour générer de la cryptographie. Mais si les pirates peuvent détourner votre ordinateur et l'utiliser pour exploiter la crypto à leur profit, cela signifie qu'ils ont exploité une faiblesse à votre détriment. Ces faiblesses pourraient être exploitées pour plus que du simple minage de crypto.

Les moyens d'être infecté par un mineur de cryptomonnaie ne manquent pas. Des violations de données aux PUA en passant par les téléchargements de warez, les mineurs apparaissent tout le temps dans nos données, et 2021 n'a pas fait exception. Comme la plupart des menaces analysées dans ce rapport, l'extraction de monnaie est principalement répandue dans les régions à haut rendement où la puissance de calcul abonde. Ainsi, les Amériques se taillent à nouveau la part du lion, avec 33 % combinés, suivies par la région Asie-Pacifique avec 10 %. D'autres domaines analysés ici connaissent une distribution assez uniforme.

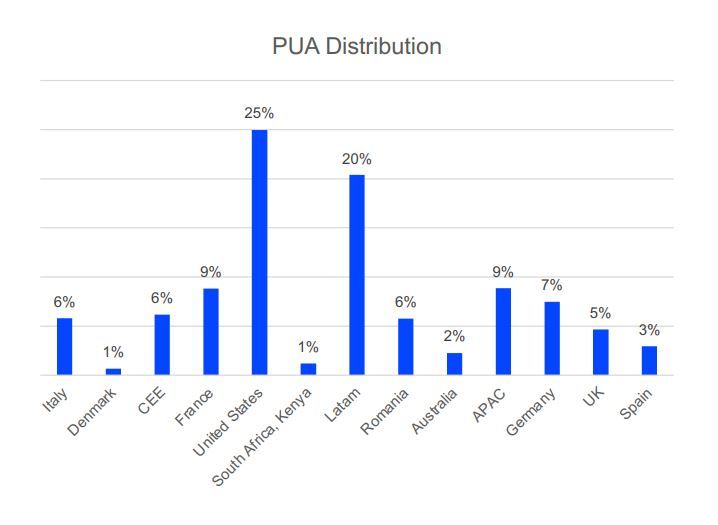

Les applications potentiellement indésirables (PUA)

Les PUA (potentially unwanted applications) marchent sur une maigre ligne séparant les logiciels indésirables des logiciels malveillants. La plupart consomment simplement des ressources système, mais elles affichent souvent des publicités agressives, collectent des données sans votre consentement et peuvent même effectuer des téléchargements secondaires qui pourraient masquer de véritables cybermenaces, comme les mineurs de crypto ou les voleurs de données.

Les PUA se trouvent le plus souvent sous forme de logiciels gratuits, d'applications reconditionnées, de nettoyeurs de système ou d'autres utilitaires avec des fonctionnalités cachées. Certaines détournent le navigateur de l'utilisateur, modifiant ses fonctionnalités - comme changer le moteur de recherche par défaut et installer des plugins - sans son consentement.

Parmi les PUA les plus dangereuses, il y a celles qui peuvent modifier des applications tierces, télécharger des logiciels supplémentaires en coulisses ou modifier les paramètres du système, ce qui peut engendrer de véritables problèmes de sécurité et de confidentialité.

Et il y a aussi le type de scareware qui affiche des notifications exagérées ou fausses affirmant que le système présente des problèmes - comme une infection par un logiciel malveillant - qui nécessitent une attention immédiate.

Représentant un tiers de toutes les menaces dirigées contre les systèmes Windows, les opérateurs de PUA préfèrent les grands territoires avec des bases massives d'utilisateurs de PC. Les États-Unis et l'Amérique latine constituent à nouveau l'essentiel, avec respectivement 25 % et 20 % des signalements de PUA. Cette forte concentration d'activité PUA sur un seul continent laisse toutes les autres zones avec un pourcentage à un chiffre.

Les utilisateurs Windows du monde entier sont quotidiennement confrontés à ces menaces, et à bien d'autres encore. Les solutions de sécurité telles que celles proposées par Bitdefender sont spécifiquement conçues pour détecter et bloquer ces dangers, tout en aidant les utilisateurs à éviter les sites suspects et les escroqueries en ligne. Découvrez-les sur https://www.bitdefender.fr/solutions/.

tags

Auteur

Actualités Les + populaires

Qu'est-ce que l'empreinte numérique et pourquoi les pirates veulent-ils la vôtre?

Avril 13, 2023

Microblogging, désinformation et risques pour la vie privée

Mars 21, 2023

FOLLOW US ON SOCIAL MEDIA

Vous pourriez également aimer

Marque-pages