20 ans de Bitdefender : un regard sur le passé, le présent et l'avenir à travers ses collaborateurs

Essai gratuit de 30 jours

Nous sommes extrêmement heureux de célébrer le 20ème anniversaire de Bitdefender et nous avons pensé saisir cette occasion pour mettre en lumière certaines des personnes extraordinaires qui ont aidé Bitdefender à prospérer au cours des dernières années.

Nous avons parlé à des membres clés de nos équipes de recherche sur la sécurité et les menaces pour avoir leur point de vue sur ce à quoi ressemblait le paysage de la cybersécurité dans le passé (et ce que nous pouvons en apprendre), quels défis nous rencontrons aujourd'hui et les menaces auxquelles nous pouvons nous attendre dans un avenir proche.

Tout d'abord, rencontrons nos experts.

Alex « Jay » Balan - Directeur, Recherche en sécurité

Bogdan "Bob" Botezatu - Directeur, Recherche sur les menaces

Alexandru Catalin Cosoi - Directeur principal, Enquêtes et cybercrimes

Passé

Pouvez-vous nous dire quand vous avez entendu parler de Bitdefender pour la première fois et comment cela vous a amené à travailler ici

Alex "Jay" Balan (AJB) : Je suis roumain et Bitdefender est une marque roumaine. C'est une énorme fierté pour nous, les Roumains, d'avoir une entreprise aussi prospère que Bitdefender. Même en 2004, Bitdefender était déjà une marque mondiale et nous étions très, très heureux d'être dans le même pays qu'eux.

Bob Botezatu (BB) : C'est assez drôle parce que j'étais du côté client à l'époque. Je travaillais dans une université en tant qu'administrateur système et nous étions envahis par un ver nouvellement apparu. J'ai essayé différentes solutions jusqu'à ce que je mette la main sur une copie de Bitdefender. À partir de là, les choses ont évolué assez rapidement. Bitdefender avait ouvert un bureau dans ma ville. J'ai postulé pour un nouveau département, j'ai été sélectionné et je suis dans l'entreprise depuis.

Catalin Cosoi (CC) : Il y avait ce salon informatique qui se tenait chaque année à Bucarest, en Roumanie. Je parcourais les allées à la recherche du dernier ordinateur portable ou du dernier produit logiciel et je suis tombé sur le groupe Bitdefender. Et je me souviens qu'ils m'ont pris par surprise parce qu'ils étaient déguisés en pirates. J'ai donc commencé à me pencher davantage sur Bitdefender pour comprendre ce qu'ils font, qui ils sont. Quand j'ai réalisé qu'ils étaient dans le domaine de la cybersécurité, je m'y suis intéressé et je me suis penché davantage.

Présent

Parlons du paysage des menaces. Comment les choses ont-elles changé au cours des deux dernières décennies?

AJB : Quand j'ai rejoint Bitdefender, les choses étaient assez simples, car tout pouvait être corrigé avec une analyse du système. Maintenant, les choses sont devenues un peu plus compliquées en termes de dommages infligés aux données, et les choses ne sont plus aussi irréversibles qu'avant.

Les pirates agissaient également de manière très différente à l'époque. Ils avaient moins de motivation financière derrière leurs attaques et ont plutôt attaqué des systèmes, des appareils et des programmes juste pour s'affirmer. Les seules menaces qui profitaient réellement aux pirates d'un point de vue financier étaient les attaques de phishing (hameçonnage) qui sont toujours présentes aujourd'hui, sans doute plus évoluées et les spams.

BB : Le paysage des menaces d'il y a près de 30 ans était fondamentalement différent de celui d'alors. Nous voyions moins de motivation financière derrière les attaques et beaucoup plus de bravade. Par exemple, les attaques de ransomware sont maintenant beaucoup plus répandues, et cela est en grande partie dû à Bitcoin. Cette monnaie intraçable est ce qui a rendu les ransomwares si lucratifs et répandus.

CC : À mes débuts, un nouvel échantillon de malware apparaissait et était découvert toutes les deux semaines. Maintenant, nous observons 2 à 3 familles de logiciels malveillants qui sortent chaque seconde. C'est principalement parce qu'il n'y avait pas l'économie souterraine actuelle, qui rend les cyberattaques rémunératrices.

Futur

Selon vous, quelle est la prochaine grande menace à l'horizon ?

AJB : les menaces basées sur les appareils ne connaîtront une croissance exponentielle que dans la mesure où les menaces croissent, en particulier lorsqu'il s'agit d'attaques ciblées et de menaces persistantes avancées (APT) en raison de l'utilisation généralisée des objets connectés (IoT). Vous allez maintenant avoir une APT dans votre ampoule, une dans votre imprimante, qui fait partie de votre infrastructure, même s'il n'y a pas d'antivirus installé sur l'imprimante.

Les attaques en tant que service augmenteront également. Elles n'en sont qu'à leurs balbutiements pour le moment, mais il y aura un moyen modulaire d'acheter et de lancer une attaque. Les pirates construiront leur offre en achetant ces services auprès de divers fournisseurs. Vous obtiendrez la plate-forme de livraison d'un fournisseur, le virus d'un autre fournisseur, les serveurs de commande et de contrôle d'un fournisseur tiers, et même les mules et le service de blanchiment d'argent d'un énième fournisseur.

BB : Les ransomwares resteront la seule menace brûlante car ils monétisent si bien. Les acteurs émergents gagnent assez d'argent maintenant pour mieux armer ces menaces et je ne serais pas surpris si les prochaines générations de ransomwares portent des exploits zero-day achetés avec l'argent que les cybercriminels récoltent auprès des victimes, par exemple.

Nous et l'industrie de la cybersécurité travaillons au développement et à la fourniture de déchiffreurs gratuits de ransomwares, mais les ransomwares sont là pour longtemps si les gens paient.

CC : Mon pari est que l'avenir du cyber hacking et de la cyber sécurité va passer par l'attaque des infrastructures cloud (nuage). Si vous êtes une entreprise et que vous louez essentiellement une infrastructure à un fournisseur de cloud, cela ne signifie pas que vous allez savoir comment la configurer correctement.

Les pirates informatiques de demain exploiteront peut-être de simples erreurs de configuration qui leur permettront d'accéder à des infrastructures critiques stockées dans un système cloud.

Selon vous, quels types de solutions auront un impact contre ces nouvelles menaces ?

AJB : Je m'attends à ce que de plus en plus de solutions XDR (détection et réponse étendues) émergent sur le marché pour atténuer ce type de menaces, ainsi que des solutions basées sur les appareils qui traitent les nouveaux appareils connectés et les risques qu'ils représentent pour les individus et les organisations.

BB : Je pense que la cyber-résilience, pour toute entreprise, et en particulier la cybersécurité, doit provenir d'un mélange de personnes et de technologies, et pas seulement d'une dépendance aux nouvelles technologies. Avoir des personnes travaillant sur des technologies de pointe, une cryptographie révolutionnaire et la recherche de nouvelles menaces est la façon dont nous apportons la cyber-résilience à nos clients.

CC : Le endpoint est une cible de plus en plus compliquée pour les hackers ces dernières années. Avec les VPN, l'authentification à deux-trois facteurs et les mots de passe sur les mots de passe, il devient de plus en plus difficile pour les pirates de cibler ces points de terminaison, c'est pourquoi je pense que nous assisterons à une migration vers des attaques basées sur le cloud, mais cela ne veut pas dire que nous ne pouvons pas développer des moyens de sécuriser le cloud.

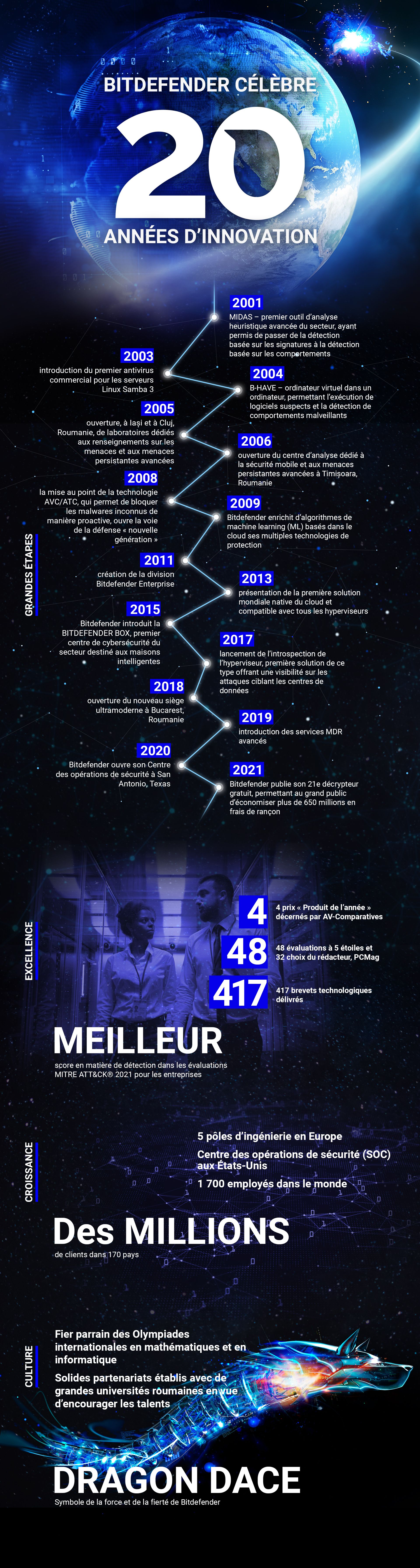

Pour en savoir plus sur Bitdefender et nos vingt années de service, découvrez notre histoire et lisez nos plans pour les années à venir.

tags

Auteur

Actualités Les + populaires

Qu'est-ce que l'empreinte numérique et pourquoi les pirates veulent-ils la vôtre?

Avril 13, 2023

Microblogging, désinformation et risques pour la vie privée

Mars 21, 2023

FOLLOW US ON SOCIAL MEDIA

Vous pourriez également aimer

Marque-pages